Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |

Tags

- HTB

- 예전글 #PS

- Crypto

- web

- Pwnable.kr

- SQLi

- cryptohack.org

- Bob

- SECGAME

- webhacking.kr

- cce2023

- blind-sqli

- blind_sqli

- 예전글 #CNN

- JS

- pwn

- XSS

- pwn.college

- 백준

- PS

- regex

- 예전글

- cookie

- pwnable

Archives

- Today

- Total

아모에요

[cce2023jr QUALS CTF] KMAIL 본문

SSTI로 간단하게 풀리는 문제.

main.go 파일의 215줄부터 보면,

tmpl := fmt.Sprintf(`

<p>--------------------------------------</p>

<table border="0" cellspacing="0" cellpadding="0">

<tr>

<td>

<img src="data:image/png;base64,{{.File}}" style="heigth:90px;width:70px" alt="Profile Image">

</td>

<td valign="top" style="vertical-align: middle;">

<strong>{{.Name}}</strong><br>

<a href="mailto:{{.Email}}">{{.Email}}</a><br>

<span>tel : %s</span>

</td>

</tr>

</table>`, r.URL.Query().Get("tel"))

t, err := template.New("page").Parse(tmpl)

if err != nil {

fmt.Println(err)

}

t.Execute(w, &s)%s 형태로 문자열이 들어가는 곳에서 SSTI 취약점이 발생하는 것을 확인할 수 있다.

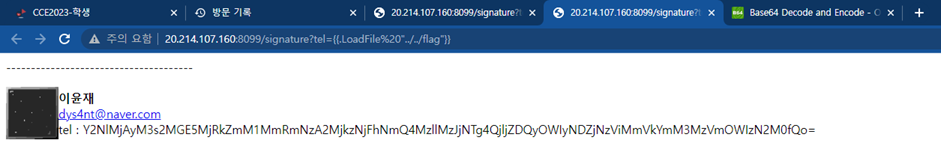

?tel={{.Email}}을 입력했을 때 이메일이 tel 위치에 출력된다.

t.Execute(w,&s)를 통해 전달되는 s구조체에는 LoadFile이라는 함수도 포함되어 있으므로 이를 템플릿 구문에서 {{.LoadFile "../../flag"}} 형태로 실행할 수 있고 실행시 플래그가 나온다.

'Study > Hacking' 카테고리의 다른 글

| [dreamhack.io] r3t (0) | 2023.06.20 |

|---|---|

| [cce2023jr QUALS CTF] pphhpp (0) | 2023.06.15 |

| [pwnable.kr] blackjack (0) | 2023.06.15 |

| [pwnable.kr] fd (0) | 2023.06.15 |

| [webhacking.kr] old-20 (0) | 2023.06.14 |